Последние годы все чаще обнаруживаются проблемы с различными новыми семействами процессоров, как Intel, так и AMD. Проблемы разного характера, как физические проблемы, так и проблемы с безопасностью.

Проблемы с безопасностью регулярно обнаруживаются и закрываются на многих поколениях процессоров путем обновления прошивок BIOS и других контроллеров, а также иногда требуются патчи ядра операционной системы. Прошивки BIOS выпускают производители материнских плат на основе обновлений микрокода, которые выпускают производители процессоров.

Intel

В последние годы особенно отличилась Intel. У нее известна крупная аппаратная проблема и множество регулярно закрываемых уязвимостей. Наиболее популярные уязвимости даже имеют имена: RFDS, Downfall, Meltdown, Spectre v1/v2, Reptar, RSBU, RRSBA, BHI, DRPW и тд. Полный список уязвимостей и зааффекченных процессоров доступен в Intel Security Guidance.

Проблема 13 и 14 поколений

Самая большая проблема с настольными процессорами 13 и 14 поколений i5, i7 и i9 на ядре Raptor Lake. Имеются проблемы как со стабильностью, так и замечена деградация чипов. Проблемными оказались все процессоры, выпущенные до октября 2024 года. Известные проблемы:

- дефолтные настройки питания материнской платы превышают стандартные, рекомендованные Intel. Лечится установкой рекомендованных настроек для процессоров Core 13 и 14 поколений.

- ошибка алгоритма микрокода eTVB позволяла процессорам Intel Core i9 13 и 14 поколений работать в режиме повышенной производительности даже при повышенных температурах. Исправлено в обновлении микрокода 0x125 от июня 2024 года.

- ошибка алгоритма микрокода SVID, которая приводит к запросу высокого напряжения для данной частоты и его применению слишком продолжительное время, что могло вызвать смещение Vmin. Нестабильность Vmin Shift связана с цепью часов в ядре IA, которая особенно подвержена износу под воздействием повышенного напряжения и температуры. Эти условия могут вызвать смещение цикла и привести к нестабильности системы. Решено в обновлении микрокода 0x129 от августа 2024 года.

- микрокод и BIOS запрашивают повышенные напряжения ядра, что может вызвать смещение Vmin, особенно в периоды простоя и/или малой активности. Исправлено в обновлении микрокода 0x12B, которое включает обновления 0x125 и 0x129, а также решает проблему повышенного напряжения на процессоре в периоды простоя и/или малой активности.

- нестабильность в системах Raptor Lake, работающих несколько дней подряд при низкой загрузке ядер. В подобных сценариях использования также могут возникать сбои из-за сдвига в показателе минимального рабочего напряжения. Окончательно решено в обновлении микрокода 0x12F.

Intel заявляет, что установка апдейтов BIOS с 0x12F не приводит к дополнительному снижению производительности. Таким образом, достаточно установить кумулятивное обновление BIOS последней версии.

Надо иметь ввиду, что если чип уже деградировал, то его нельзя исправить, он подлежит замене по гарантии.

Уязвимость RFDS

В 2024 году была обнаружена уязвимость в энергоэффективных E-ядрах. Такие ядра используются практически во всех пользовательских процессорах Intel последних поколений, начиная от Alder Lake и заканчивая самыми свежими Meteor Lake, а также в чипах Atom.

Register File Data Sampling (RFDS) — уязвимость, позволяющая злоумышленникам получить доступ к регистрам процессора и хранящимся в них данным. Уязвимость закрывается обновлением ядра Linux и установкой патчей Windows от марта 2024 года, а также, при наличии, установкой обновлений BIOS. Обновления приводят к снижению производительности до 10%.

Список процессоров, имеющих данную уязвимость указан в таблице уязвимостей на закладке 2022-2024 на сайте Intel.

Уязвимость Reptar

В 2023 году компания Google выпустила бюллетень, в котором сообщила о серьезной уязвимости в ряде процессоров компании Intel, начиная с поколения Ice Lake, выпущенного в 2019 году. Потенциально, эта уязвимость может приводить к отказу в обслуживании, эскалации привилегий или раскрытию чувствительной информации.

Для всех поколений выпустили патчи.

Spectre v2 и Meltdown

Уязвимости класса Spectre и Meltdown впервые были обнаружены в 2018 году и с тех пор периодически возвращаются, вынуждая производителей процессоров и операционных систем регулярно выпускать исправления. Эти ошибки имеют особое значение для индустрии, так как напрямую влияют на безопасность данных пользователей и требуют постоянного внимания со стороны разработчиков аппаратного и программного обеспечения. Это особо критичные уязвимости.

1 мая 2025 года Intel выпустила обновление микрокода для процессоров серий Raptor Lake и Raptor Lake Refresh против новой уязвимости, связанной с ранее известной проблемой Spectre. Обнаруженная уязвимость вновь позволяет злоумышленникам использовать технику инъекций команд ветвления («branch privilege injection») для доступа к защищённой информации, хранящейся в кэше. Обновление микрокода замедлит работу процессоров Alder Lake примерно на 2,7 %, Skylake (Coffee Lake Refresh) — на 1,6 %, а наибольшее падение производительности ожидает владельцев чипов 11-го поколения Rocket Lake — на 8,3 %.

Downfall (GDS)

Эта уязвимость также обнаружена в 2023 году инженерами Google. Она относится к наиболее критичным, так как позволяет определить содержимое регистров, ранее использованных на том же ядре другими процессами.

Непривилегированный атакующий, имеющий возможность выполнить свой код в системе, может использовать уязвимость для реализации утечки данных из процессов других пользователей, ядра системы и виртуальных машин. Подверженные утечке векторные регистры активно применяются при шифровании, в функциях копирования памяти и при обработке строк, например, среди прочего данные регистры применяются в библиотеке Glibc в функциях memcpy, strcmp и strlen. На практике был показано, как можно украсть ключи AES, применяемых для шифрования данных в процессе другого пользователя, использующего библиотеку OpenSSL.

Уязвимость выявлена в процессорах Intel, имеющих поддержку расширенных наборов инструкций AVX2 и AVX-512 (c 6 по 11 поколение Intel Core, т.е. в процессорах, выпускаемых с 2014 года — Skylake, Tiger Lake, Ice Lake, Rocket Lake и т.п.). Процессоры Intel на базе микроархитектур Haswell, Broadwell, Alder Lake, Raptor Lake и Sapphire Rapids проблеме не подвержены.

Исправления лечения уязвимости появились в составе обновлений ядра Linux 6.4.9, 6.1.44, 5.15.125, 5.10.189, 5.4.252, 4.19.290, 4.14.321. Также предлагаются обновления BIOS от вендоров материнских плат. Но починка «дыры» замедляет процессоры Intel аж на 40%.

Забавно то, что аналогичная уязвимость почти сразу обнаружилась и в процессорах AMD — она названа Zenbleed и затрагивает процессоры AMD на архитектуре Zen2. Аналогичная дыра найдена и в Zen3/Zen4 (от 2020 до 2022 года выпуска) и названа Inception. Но патчи микрокода от Zenbleed снижают производительность лишь на 5-28%.

Почти во всех случаях Intel предупреждали заранее об обнаруженных уязвимостях, но оперативно она не предпринимала никаких действий, пока не разгорался скандал.

Вообще совсем недавно, в феврале 2025 года, Intel опять выпустила большой комплект обновлений микрокода своих процессоров. Оно кумулятивное, а значит защищает сразу от 5 уязвимостей и заменяет предыдущие обновления. Затронутыми оказались процессоры Core 8, 9, 11, 12, 13/14 поколений, а также новейших Core Ultra на ядре Meteor Lake, процессоров семейства Core i3-N305/N300, N50/N97/N100/N200 и Atom x7211E/x7213E/x7425E. Детали можно узнать на Гитхабе компании.

AMD

Ситуация у конкурента не сильно лучше. Обнаружены как аппаратные проблемы, так и аппаратные уязвимости.

Выходы из строя чипов

В апреле этого года стало известно о массовых выходах из строя топовых чипов Ryzen 7 9800X3D, а также нескольких случаях Ryzen 9950X3D. Точные причины неизвестны, но большая часть случаев зафиксирована на платах ASUS и Asrock (дочка ASUS) и чаще всего на новейшем чипсете X870. Обновления BIOS от компании Asrock не помогли. Также было отмечено, что процессоры на материнских платах с разъемом AM5 «страдают от выгорания сокетов».

AMD перекладывает ответственность на производителей плат: «Проблема появляется в связи с тем, что некоторые BIOS материнских плат не соответствуют рекомендованным для процессоров AMD параметрам». Несмотря на то, что совместная работа по поиску решения ведется не первый месяц, пока оно не найдено.

Сейчас по свежим данным обсуждается сгорание процессоров Ryzen 9950X во время тестов GMP (GMP — это библиотека операций точной арифметики с открытым исходным кодом). Предположительно, повреждение процессоров было вызвано локальным перегревом, возникающим при интенсивном выполнении функций. По предварительным данным, библиотека GMP слишком интенсивно использует циклы с инструкцией MULX, что приводит на системах с AMD Zen 5 к потреблению значительно большей энергии, чем заявлено, и невозможности компенсировать нагрев системой охлаждения, подобранной в соответствии со спецификацией.

Однако, Zen5 — не первые чипы, с которыми возникали проблемы. Весной 2023 года AMD признавала проблему с массовым сгоранием процессоров семейства Ryzen 7000 и рассказала о причинах:

- Процессоры сгорали из-за подачи слишком высокого напряжения. Судя по всему, это происходило из-за некорректных настроек профилей разгона AMD EXPO.

- AMD решила проблему, ограничив напряжение на уровне 1,3 В. В компании подчеркнули, что изменение не скажется на возможностях разгона памяти или процессоров.

- Компания выпустила обновление BIOS для материнских плат на чипсете AM5, которое вводит ограничение напряжения и решает проблему со сгоранием чипов. В AMD рекомендовали владельцам процессоров из линейки Ryzen 7000 обновить BIOS.

Не обошли стороной проблемы и популярный AMD Ryzen 9 5900X — в нем обнаружилась деградация кристалла со временем, которая проявлялась в виде учащающихся синих экранов. А случаи такие выявились при использовании отрицательного офсета напряжения кристалла — это заниженное напряжение кристаллов, чтобы они меньше грелись при разгоне. Из-за не слишком высокого процента кристаллов (иначе говоря, не слишком высокого качества кремния), которые могут работать при таких напряжениях на большей частоте, проблемы стали массовыми.

Частичным решением случит снижение нагрева процессора и небольшое увеличение напряжения (на 0,05 В).

Проблема на самом деле эта — давно известна и встречалась еще на достаточно простых Ryzen 5 3500 и Ryzen 5 3600. Там также требовался подбор напряжения для того, чтобы избежать синих экранов. Обычно решалось включением режима Высокой производительности в параметрах энергосбережения Windows или накидыванием 0,05 В напряжения. Надо помнить, что напряжением на кристалле меняется автоматически в зависимости от текущей частоты — чем она выше, тем выше напряжение. Поэтому разгон всегда опасен именно поднятием напряжения. Например, штатное напряжение для Ryzen 5 3600 на максимальной частоте — 1,35 В, однако в определенных случаях может достигать 1,5 В, что уже губительно для процессора.

Также отмечается, что у процессоров серии Ryzen 7000 очень толстая крышка для совместимости со старыми кулерами. Это грозит тем, что отводить тепло становится сложнее. Например, Ryzen 5 7600X уже нормально не охладить на воздушном охлаждении без снижения производительности. Скальпирование процессоров с толстой крышкой снижает температуру на 10-20 градусов.

Процессоры Ryzen с архитектурой Zen 3 и выше имеют функцию Curve Optimizer. Она позволяет уменьшить энергопотребление процессора, тем самым уменьшив его нагрев — настройка кривой потребления энергии, это такой своеобразный аналог даунвольта. Как раз ей пользуются некоторые для получения отрицательного офсета. Что и приводит к синим экранам.

Могу лишь резюмировать, что на всех этих процессорах AMD делать разгон крайне не рекомендуется, если вы не хотите со временем убить процессор.

Интересно также, что некоторые производители компьютеров приводят статистику, что процессоры AMD чаще выходят из строя: по некоторым данным отказ процессоров Intel 13 и 14 поколений составляет чуть более 2%, тогда как системы на AMD Ryzen 5000 и 7000 имеют более 4% отказов. А вот Intel Core 11-го поколения имели больше всего сбоев среди всех других — более 7%.

Уязвимости в процессорах AMD

В июле этого года AMD сообщила об обнаружении нового класса атак на свои процессоры — TSA (Transient Scheduler Attack). TSA подобны Meltdown и Spectre и затрагивают широкий спектр CPU AMD и способны привести к утечке информации из ядра ОС. В некоторых сценариях утечка данных может произойти также из приложений или виртуальных машин. Доступ к данным ядра потенциально может позволить злоумышленникам повысить привилегии, обойти механизмы безопасности.

Согласно технической документации AMD, уязвимости TSA-L1 вызваны ошибкой в использовании микротегов кешем L1 для поиска. Уязвимости обнаружены в семействе процессоров AMD на базе микроархитектур Zen 3 и Zen 4, в том числе, в сериях Ryzen 5000/6000/7000/8000, EPYC Milan/Milan-X/Genoa/Genoa-X/Bergamo/Siena, Instinct MI300A, AMD Ryzen Threadripper PRO 7000 WX, EPYC Embedded 7003/8004/9004/97X4, Ryzen Embedded 5000/7000/V3000.

EntrySign

В очередной раз гугловцы обнаружили уязвимость, названную EntrySign, которая позволяет выполнять вредоносный код через неподписанные исправления микрокода на процессорах AMD — от Zen до Zen 5. Обычно операционная система или прошивка загружает только микрокод, подписанный и одобренный AMD. EntrySign позволяет злоумышленникам с доступом к кольцу 0 (уровень ядра) обойти эту защиту на уязвимых чипах. AMD быстро выпустила патчи.

Inception

Эта уязвимость, затрагивавшая процессоры на базе архитектур Zen 3 и Zen 4, позволяла злоумышленникам использовать механизмы спекулятивного исполнения (brnach cache или кэш предсказания ветвления) для извлечения конфиденциальной информации из системной памяти процессов других пользователей. Потенциальная утечка привилегированных данных представляла серьёзную угрозу безопасности. При использовании систем виртуализации уязвимость даёт возможность извлечь информацию из других гостевых систем.

В отличие от своих предшественников, Zen 5 обладает встроенной аппаратной защитой от уязвимости Inception, а потому значительно быстрее в отношении этой уязвимости. Разница особенно заметна при сравнении с Zen 3: активация программных мер защиты от Inception на этой архитектуре могла привести к значительному падению производительности — до 54 % на определённых рабочих нагрузках.

Несмотря на внедрение аппаратной защиты от Inception, процессоры на архитектуре Zen 5 всё ещё полагаются на программные меры для борьбы с другими уязвимостями, включая печально известную Spectre V1. Однако результаты тестов поражают: активация этих мер практически не влияет на производительность Zen 5.

Sinkclose

В 2024 году обнаружилась очень серьезная уязвимость, которая грозит пользователю не просто утечкой паролей, как в случае чтения регистров, а полной неработоспособностью компьютера. Она позволяет злоумышленникам с привилегиями уровня ядра ОС (Ring 0) получать привилегии Ring -2 и устанавливать вредоносное ПО, которое очень сложно обнаружить. Благодаря Sinkclose злоумышленники могут изменять настройки одного из самых привилегированных режимов процессора AMD — SMM, предназначенного для обработки общесистемных функций, таких как управление питанием и контроль оборудования, даже если включена блокировка SMM. Эта уязвимость может использоваться для отключения функций безопасности и внедрения на устройство постоянного, практически необнаруживаемого вредоносного ПО, так как уровень Ring -2 изолирован и невидим для ОС и гипервизора.

AMD признала наличие проблемы в следующих процессорах:

- EPYC 1-го, 2-го, 3-го и 4-го поколений.

- EPYC Embedded 3000, 7002, 7003 и 9003, R1000, R2000, 5000 и 7000.

- Ryzen Embedded V1000, V2000 и V3000.

- Ryzen 3000, 5000, 4000, 7000 и 8000 серий.

- Ryzen 3000 Mobile, 5000 Mobile, 4000 Mobile и 7000 Mobile серий.

- Ryzen Threadripper 3000 и 7000 серий.

- AMD Threadripper PRO (Castle Peak WS SP3, Chagall WS).

- AMD Athlon 3000 серии Mobile (Dali, Pollock).

- AMD Instinct MI300A.

Для всех моделей, как обычно, выпущены исправления микрокода. AMD исправляет бреши в безопасности своих процессоров с помощью новых версий библиотек AGESA, являющихся базовым кодом для прошивок BIOS материнских плат.

Zenbleed

Эта аппаратная проблема связана с ошибкой в логике работы процессоров AMD поколения Zen 2, которая приводит к возможности чтения регистров ветвления. Ошибку AMD, к счастью, решает обновлением микрокода. Патчи для десктопных и мобильных процессоров Zen 2, которые выпускались в период с 2019 по 2022 год, AMD выпустила в 2023 году.

Уязвимость в процессорах Zen 2 имеет общие черты с атаками класса Spectre: все они так или иначе полагаются на особенности спекулятивного выполнения команд. Lля устранения уязвимости Zenbleed требуются прошивки на библиотеках AGESA версии 1.2.0.C.

faulTPM

Процессоры компании AMD на архитектурах Zen 2 и Zen 3 оказались уязвимы к атаке faulTPM, позволяющей взломать их через модуль TPM. Уязвимость заключается в возможности создать нестабильность подаваемого на процессор напряжения (вызвать «скачки» напряжения). Для этого надо подключиться к шине SVI2 (управляет питанием), а также к микросхеме BIOS. При эксплуатации уязвимости эксперты получили данные из сопроцессора безопасности PSP, позволяющие расшифровать информацию в модуле ТРМ, а это – прямой путь ко всей pfibahjdfyyjq информации на компьютере. По сути, из-за уязвимости процессоров AMD к атаке faulTPM хакеры могут скомпрометировать любую программу или шифрование, включая стандартный Windows BitLocker.

Уязвимость процессоров AMD на перечисленных архитектурах нельзя устранить.

Как проверить систему на наличие уязвимостей?

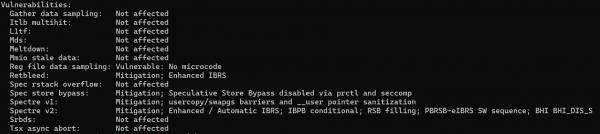

Самый простой способ проверки уязвимостей — выполнить команду lscpu в Linux или Windows WSL. Эта команда, среди прочего, показывает список популярных уязвимостей и толерантности к ним данной системы и процессора.

Например, на плате с процессором Intel Core i7 12 поколения вывод команды в WSL будет содержать:

Здесь «Not affected» означает, что система не затронута данной уязвимостью, «Mitigation» — приняты меры защиты, «Vulnerable» — уязвимо.

Полный список уязвимостей ядра Linux представлен на сайте разработчиков ядра. Там можно ознакомиться с каждой из них по названию. В частности, моя система уязвима перед RFDS. Также о данной уязвимости можно почитать на сайте Intel Security Guidance.

[Посещений: 136, из них сегодня: 1]

[Посещений: 136, из них сегодня: 1]